Адрес для входа в РФ: exler.bar

Эксперты рассказали о новом способе угона аккаунтов и каналов Telegram. Способ не бог весть какой хитроумный, но практика показывает, что многие пользователи покупаются и на более примитивные разводки. Так что не покупайтесь!

Мошенники начали использовать новую схему кражи аккаунтов в Telegram, сообщили РБК в компании — разработчике технологий для борьбы с киберпреступлениями F.A.C.C.T. (бывший российский бизнес Group-IB).

Суть схемы заключается в рассылке сообщений с информацией об оформлении заявки на удаление аккаунта в мессенджере: злоумышленники под видом службы поддержки предлагают через специальную форму отменить процедуру.

Владелец, переходя по ссылке, попадает на фишинговый ресурс, повторяющий дизайн Telegram, где ему предлагается ввести номер телефона и код безопасности. После этого мошенники перехватывают контроль над аккаунтом, получая доступ к перепискам, а также к управлению каналами, которые администрировала жертва.

Специалисты F.A.C.C.T. отмечают, что фишинговый сайт сразу же проверяет введенные данные: если они неверны, то появляется сообщение об ошибке.

«Так как злоумышленники распространяют ссылки на ресурсы для угона аккаунтов Telegram в личных сообщениях, им не требуется большое количество таких фишинговых страниц. Достаточно одного активного ресурса и запасного домена в случае блокировки предыдущего», — указывают в компании.

Там также подчеркивают, что сторонние лица не могут запрашивать удаление учетной записи, только сами пользователи могут деактивировать ее в настройках. Сделать это можно вручную либо установить сроки удаления после определенного периода неактивности аккаунта.

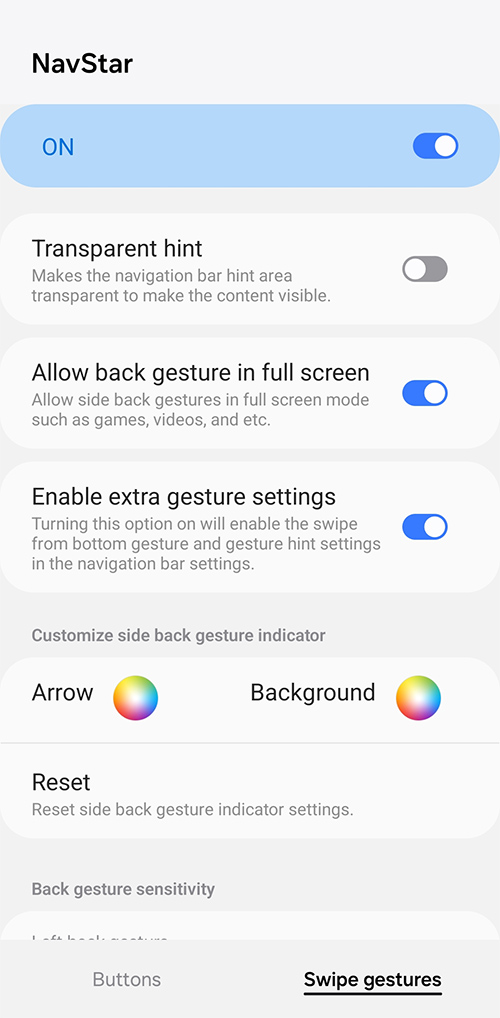

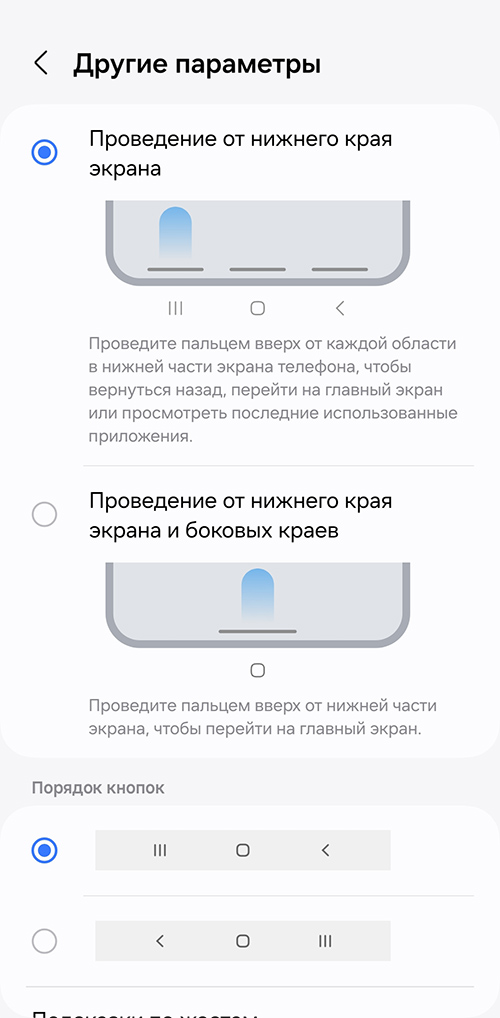

В своем обзоре Samsung Galaxy S24 Ultra я сокрушался по поводу того, что компания убрала из настроек жестов навигации возможность управлять смартфоном не с помощью обычных андроидных жестов, а с помощью альтернативных жестов - это когда все жесты идут от низа экрана. Такая возможность в смартфонах Samsung появилась давно, и мне это всегда нравилось, потому что подобные жесты, на мой взгляд, сильно удобнее обычных андроидных.

А тут в оболочке One UI 6.1 эти жесты вдруг пропали, что было крайне неприятно. Более того, после обновления оболочки на других смартфонах Samsung - в частности, на моем Galaxy S23 Ultra, - там тоже пропала эта возможность, что было уж прям совсем грусть-печаль.

К счастью, спасибо хорошему человеку, рассказавшему об этой возможности, эти жесты все-таки можно вернуть, причем легко и быстро. Что для этого нужно сделать?

1. Установить из Samsung Store (приложение называется просто Store) приложение Good Lock, с помощью которого можно сделать немало и других полезных вещей.

2. Установить в Good Lock приложение NavStar.

3. Запустить в Good Lock приложение Nav Star и включить его, сделав при необходимости дополнительные настройки.

4. После этого заходим в настройки управления - вуаля, старые альтернативные жесты появились, ура!

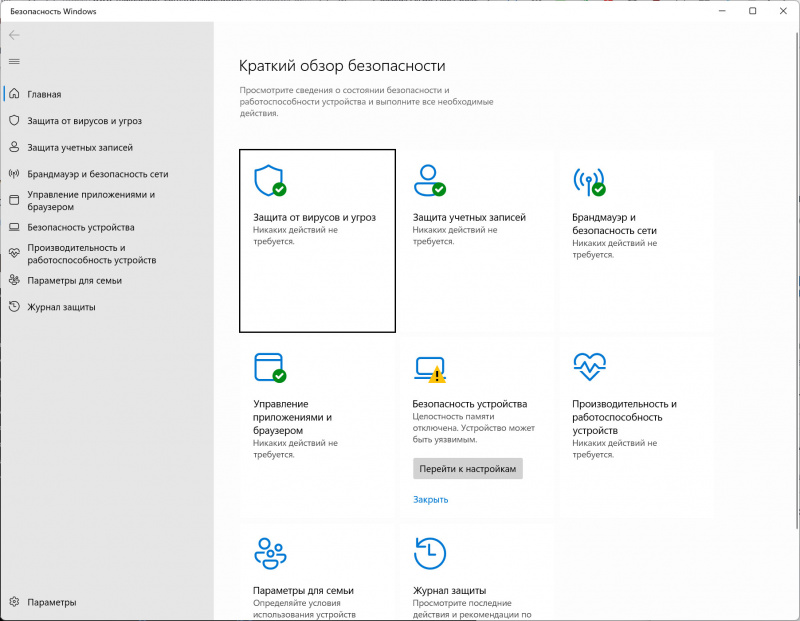

Я много лет не использую никакие системы защиты компьютера, кроме встроенного "Защитника" - Windows Defender. Те немногочисленные случаи попыток проникновения всяких вирусов/троянов, которые были, он совершенно четко обнаруживал и грамотно на них реагировал, при этом так как Defender интегрирован в систему, никаких проблем совместимости с этой системой у него нет: все работает совершенно безукоризненно.

Потому что я как вспомню тот же "Антивирус Касперского", который я использовал несколько лет, так вздрогну: геморрой и всевозможные проблемы, связанные с его использованием, заметно перевешивали пользу от приложения как такового. С "Касперским" было полно проблем при работе с сетью - он все время что-то блокировал, - не все приложения с ним корректно работали, что-то вообще не запускалось, ну и так далее.

Да и с AVG, который я пытался использовать вместо "Касперского", тоже все было не слава богу - не одни проблемы, так другие. К тому же несколько раз я замечал, что именно AVG мне создавал тормоза при работе.

Оговорюсь, что все это было довольно давно, и вполне возможно, что сейчас эти системы работают отлично, но у меня остались плохие воспоминания об их работе.

А когда я перешел на Windows Defender - вот тут-то все проблемы и пропали!

Однако, конечно, возникает вопрос: достаточно ли одного Windows Defender для надежной защиты компьютера? Моя практика, равно как и практика моих родственников и знакомых, показывает, что вполне достаточно. Но что по этому поводу говорят специалисты?

Мне недавно на глаза как раз и попалась статья, в которой отвечают на данный вопрос - "Is Windows Defender All the Antivirus Protection You Need?"

Что они пишут.

В мире, где есть множество отличных бесплатных антивирусных программ, бывает трудно остановиться на одной. Windows Defender поставляется со всеми компьютерами на базе Windows, но как он выглядит в сравнении с конкурентами, и достаточно ли его для защиты?

Очень легко пользоваться компьютером с Windows, не зная, что такое Windows Defender. Встроенная в операционную систему антивирусная программа поставляется бесплатно с каждой современной операционной системой Windows. Если вы не устанавливали на свой компьютер антивирус стороннего производителя, очень велика вероятность того, что Windows Defender обеспечивает безопасность вашего компьютера прямо сейчас.

В прошлом антивирусные предложения Microsoft были не очень хороши, и люди рекомендовали загружать сторонние антивирусные приложения. Однако в последние годы Microsoft сделала Windows Defender серьезным конкурентом на антивирусной сцене, а некоторые и вовсе говорят, что вам не нужно никакое другое защитное ПО на вашем компьютере.

Насколько хорош Windows Defender?

Ноутбук, демонстрирующий вредоносную программу HackTool:Win32/Keygen в истории защиты Windows Defender

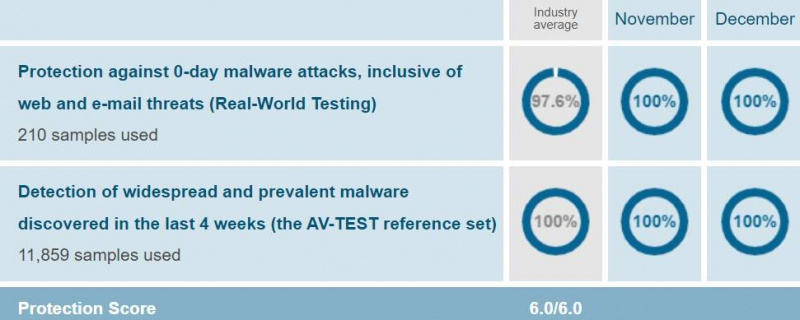

Итак, безопасен ли Windows Defender? К счастью, вам не нужно скачивать все антивирусы и вручную проверять, насколько хорошо они защищают ваш компьютер. Исследовательские группы специализируются на антивирусах и предоставляют общественности данные о том, какой пакет является лучшим.

Один из моих любимых источников - список антивирусов для Windows от AV-Test. AV-Test уже долгое время тестирует антивирусные программы для Windows, подвергая каждую из них жестким испытаниям, чтобы выяснить, какие из них подходят для вашего компьютера.

На момент написания статьи самым последним отчетом AV-Test является Windows Defender December 2023. В этом отчете Windows Defender демонстрирует потрясающие показатели: ему удается превзойти большинство средних показателей антивирусной индустрии по различным факторам.

Например, настоящим тестом антивируса является то, насколько хорошо он обнаруживает и блокирует уязвимости нулевого дня. В то время как средний показатель по отрасли выявил 97,6 % всех атак "нулевого дня", Windows Defender обнаружил все до единой. Кроме того, он отлично защищает людей от известных вирусов.

Однако хороший антивирус не приносит пользы, если он вызывает проблемы с производительностью вашего ПК. К счастью, Windows Defender удалось обойти средние показатели по производительности. Единственное, чего ему не хватило, - это проверки установки известных приложений, что, впрочем, не так уж и важно.

Windows Defender также показал отличные результаты по количеству ложных срабатываний. Таким образом, Windows Defender не будет случайно отмечать легитимное приложение как вирус или не позволит вам посетить безопасный веб-сайт.

Одна из самых больших претензий к Windows Defender - это его пользовательский интерфейс, который может быть не таким интуитивно понятным, как у других приложений сторонних разработчиков. К счастью, вы можете использовать DefenderUI, чтобы настроить Windows Defender по своему вкусу.

Достаточно ли Windows Defender?

Если вам нужен надежный антивирус, с Windows Defender вы точно не ошибетесь. Прошли те времена, когда первым делом на новом компьютере вы загружали сторонний антивирус, чтобы получить надлежащую защиту; теперь вы можете использовать свой компьютер с Windows Defender и получать защиту высочайшего уровня.

Однако это не значит, что все сторонние антивирусные приложения бесполезны. Разные приложения обладают разными функциями, поэтому вам стоит поискать то, что больше всего соответствует вашим потребностям.

Например, хотя Windows Defender очень эффективен, он не имеет открытого исходного кода. Поэтому люди, которым нравится доверие к программам с открытым исходным кодом, смогут найти более подходящие антивирусные приложения в других местах. Другие пакеты предлагают антивирусы с интегрированным VPN, что очень заманчиво для людей, предпочитающих конфиденциальность. Если вы решите пойти по этому пути, обязательно ознакомьтесь с тем, как запретить Windows Defender блокировать сторонние антивирусные программы.

Таким образом, если вы ищете мощный и одновременно простой в использовании антивирусный пакет, вам стоит обратить внимание на Windows Defender. Он превосходит отраслевые стандарты как по уровню защиты, так и по эффективности, и вы можете смело использовать это приложение без каких-либо опасений. Однако, учитывая то, что делают другие антивирусные приложения, стоит проверить конкурентов, чтобы узнать, есть ли в них инструменты, которых не хватает Windows Defender.

P.S. А вы чем пользуетесь для защиты компьютера с Windows? Встроенным защитником или чем-то еще? Ну и буду благодарен за комментарии из серии: "А у меня мак, я не знаю, что такое вирусы".

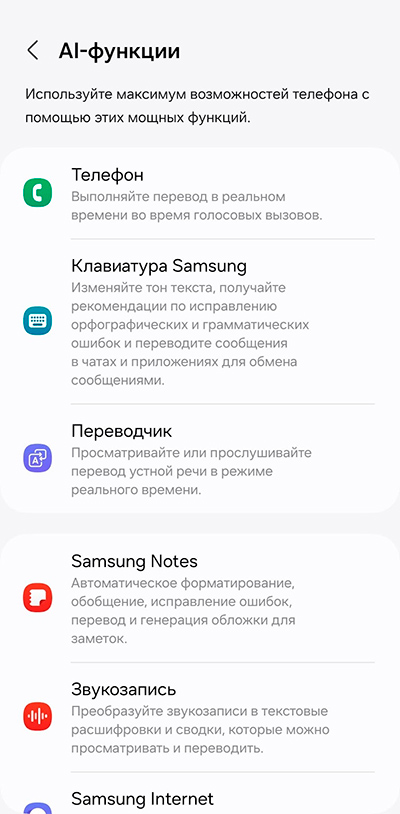

Недавно я выпустил обзор флагманского Samsung Galaxy S24 Ultra, где используются всякие возможности Samsung AI, и я считал, что компания эти функции искусственного интеллекта (не сказать, кстати, что прям сильно впечатляющие, однако все-таки интересные) оставит только для новых своих топовых моделей, однако вчера на мой Samsung Galaxy S23 Ultra прилетело обновление, и в нем теперь есть все эти функции Samsung AI (включая перевод телефонных разговоров в реальном времени, продвинутое редактирование изображений и так далее).

Также появился очень продвинутый AOD с единственной разницей - на этой модели у AOD нет фона, там просто черный экран, однако есть все возможности настройки, виджеты и так далее.

Но есть и вишенка на торте. Настройки теперь в S23 Ultra - точно такие же, как в S24 Ultra, так что из возможностей управления исчезли специальные жесты Samsung (все от нижней части экрана), которыми я раньше пользовался, остались только стандартные андроидные жесты. Переживу, конечно, но как-то обидно - на черта было убирать-то?

Интересно, на какие еще модели приедет обновление с данными функциями?..

P.S. В комментах к обзору S24 Ultra посоветовали отличную программку aodNotify. Она может делать уведомления цветовыми сигналами, чего так не хватает многим пользователям. Работает не на всех смартфонах, но на большинстве Samsung и Xiaomi вроде работает. У моего S23 Ultra она делает уведомления круговым светодиодом вокруг селфи-камеры - это очень удобно.

Сегодня - Всемирный день бэкапа данных. И мы его отмечаем нашей традиционной игрой.

Итак. Вот прямо сейчас (раз вы читаете этот пост, то какое-то свободное время у вас есть) вы представляете, как жесткий диск вашего ПК или ноутбука внезапно помер навсегда. Со всей информацией.

Вы должны себе дать ответ на вопрос: какую именно очень ценную для вас информацию вы потеряете безвозвратно? Фотографии, видео малыша, начатый великий роман, написанную песню, уникальный сборник рецептов? Да, вы же не так давно все-таки делали какие-то бэкапы на внешний диск, правильно? Но когда это было, если вспомнить точно? Два года назад? Три года назад? Вот именно!

Поэтому быстренько берете какой-нибудь внешний диск и копируете на него те папки, которые ни в коем случае вам нельзя потерять. И если дома есть еще один внешний диск - такую же копию сделайте и на него, потому что шанс того, что сразу два внешних диска вдруг окажутся неработоспособными - он минимален.

Ну и после этого, если у вас до сих пор не налажено постоянное бэкапирование ценной информации, озаботьтесь этим вопросом. Напоминаю свою же статью "Как не потерять ценные файлы". Постоянные бэкапы на разные носители, синхронизация рабочих папок с архивными, обязательное использование облачных сервисов, но не как панацея (они не панацея), а в качестве страховочных бэкапов.

И помните, что спасение информации - в ваших собственных руках. Если на работе об этом еще, может быть, подумает админ, то дома кроме вас это никто не сделает.

Несколько лет я пользовался приложением Ornament для хранения результатов анализов крови за разные годы: приложение реально очень продвинутое (я даже делал его обзор), оно умеет обрабатывать и сравнивать одни и те же показатели в разных единицах, нормально обрабатывала данные, полученных из российских и из испанских клиник, умело заносить данные из PDF.

Первоначально приложение было полностью бесплатное, и я был уверен, что оно таким и останется: понятно, что разработчики полученные данные будут сливать какой-нибудь Биг Дате, и данные эти очень даже интересные. Меня не волновало, что они будут сливать эти результаты, лишь бы работало как полагается.

Потом в 2022 году они сделали премиум-подписку, а для бесплатного использования резко ограничили функциональность, что мне уже не подходило. Но там цена подписки была вполне разумной, и я бы заплатил, но в тот момент Google отрубил возможность оплаты для российских аккаунтов, а тот аккаунт, который у меня был зарегистрирован в приложении, и где хранились все мои данные, был зарегистрирован как российский.

Далее я долго бился с Гуглом, чтобы он мне уже основной аккаунт перенес в Испанию (это делается очень криво и очень долго), и вот наконец-то он это дело перенес. Я запустил Ornament, чтобы уже оплатить и дальше пользоваться, а он мне выкатил скромненькую плату за то, чтобы хранить у себя в облаке с десяток листочков с данными и сливать эти данные Биг Дате - €100 в год!

А не пошли бы вы, cabrones codiciosos, сказал я вежливо, после чего снес это приложение к чертям (у меня старые результаты все равно хранятся в виде отдельных файлов).

Так вот, собственно, вопрос: знаете ли вы удобные приложения для хранения результатов анализов? Собственно, хранить их нужно для того, чтобы сравнивать, как менялись показатели в те или иные года - вот это периодически бывает нужно проверять.

Приложение должно уметь обрабатывать данные в разных единицах измерения (в разных странах бывает по-разному, с чем я столкнулся в Испании), должно уметь загружать данные в разных форматах (прежде всего, в PDF).

Ну и я готов за это платить, но не €100 в год.

Подскажите, плиз, наверняка много кому это пригодится.

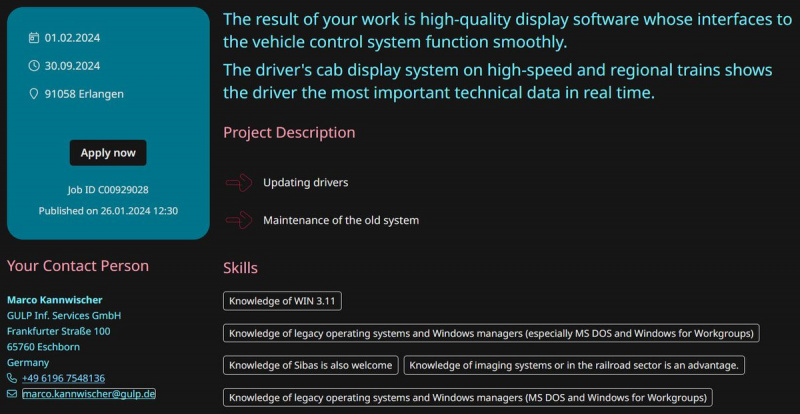

Мне неоднократно читатели из Германии рассказывали, что хваленая немецкая пунктуальность никак не относится к немецким поездам и электричкам. Мол, все эти поезда и электрички постоянно опаздывают, отменяются и так далее, и что пользоваться всем этим - мучение. (Если что - мопед не мой.)

Так вот, в издании Tom'sHardware пишут о том, что в конце прошлой недели немецкие железные дороги разместили вакансию (скриншот выше) администратора с навыками работы с Windows 3.11 и MS-DOS. Предполагалось, что администратор будет контролировать системы с процессорами 166 МГц и огромным объемом оперативной памяти в 8 МБ.

Эта компания-наниматель отвечает за железнодорожные табло почти для всей Германии и за систему отображения в кабине машиниста на высокоскоростных и региональных поездах, которая показывает машинисту наиболее важные технические данные в режиме реального времени.

Windows 3.1 выпущена в апреле 1992 года. Первая версия MS-DOS (она тогда называлась QDOS) была выпущена в июле 1980 года. В 1981 году её приобрела компания Microsoft и переименовала в MS-DOS.

Так, может, поэтому поезда и электрички в Германии постоянно опаздывают?

Смотрите, есть задача: взять картинку, отличную от формата 16:9 (например, квадрат или прямоугольник, чья ширина меньше высоты, умноженной на 1,8), и ее нужно привести к формату 16:9, просто добавив равномерно слева-справа размер холста (именно размер холста, а не растягивая картинку), чтобы у картинки ширина стала как полагается.

Понятно, как это сделать вручную: вызвать "Размер холста", там задать нужный размер ширины, дорисовать холст, после чего получим картинку 16:9.

Теперь внимание - вопрос: можно ли это как-то автоматизировать в одну операцию, учитывая тот факт, что размер картинки будет меняться? То есть можно ли в наборе операций вместо четкого параметра ширины задавать формулу: высота, умноженная на 1.8?

У меня в Photoshop используется немало наборов операций, но они все - под фиксированные размеры. А вот чтобы работать с изображениями разных размеров по формуле - я с таким не сталкивался. Есть ли такое решение? Буду благодарен за советы.

Upd: Подсказали простое и изящное решение. Мне же в конце концов надо получить картинку 800х450 (иллюстрация для сайта). Картинки, которые нужно обработать до нужного соотношения, практически всегда имеют высоту больше, чем 450. В результате нужно просто создать Action, в котором картинку ресайзить до высоты 450, а потом размер холста по ширине увеличить до 800. И всё, никаких формул!

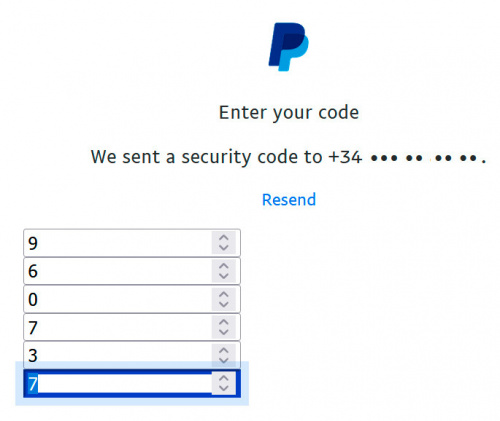

PayPal давно достает своей более чем странной манерой двухфакторной аутентификации. Нет, то, что он требует ввести код с телефона при логине - это нормально, для того двухфакторная аутентификация и вводилась. Но с какого черта он опять требует ввода кода при отправке денег, когда он уже проверил у меня наличие доступа к телефону - это бесит конкретно.

Но пейпалу мало было бесить конкретно. Теперь он решил бесить феерично.

Как раньше вводился код, присланный по SMS? Да просто с клавиатуры вводом ряда цифр в соответствующее поле.

Но с сегодняшнего дня PayPal изменил стратегию. Теперь вы не можете ввести код с клавиатуры. Они встроили новую защиту. Вот такую.

Как обычно делают защиту от автоматического ввода цифр из буфера нормальные люди? Выдают квадрат с цифрами, по ним нужно щелкать мышкой. Но для PayPal это слишком просто. Они придумали вот такой дурдом: вы теперь мышкой должны каждую цифру выбирать перебором, кликая по стрелкам. Причем цифры идут не в последовательности 0,1...9 и не 1...9,0, как можно было бы подумать. Цифры идут от 1 до 9, а нуля там нет. Как без нуля? Без него никак. Позже выясняется, что 0 там есть, но его можно получить, если сначала выбрать 1, а потом нажать стрелку вниз. Плюс там есть еще и другие кривости - вы скоро это поймете, если пользуетесь пейпалом.

Мне бы очень хотелось изо всей силы посмотреть в глаза людям, которые это придумали, а главное - тем, которые этот кошмар запрограммировали. Это реально жесть!

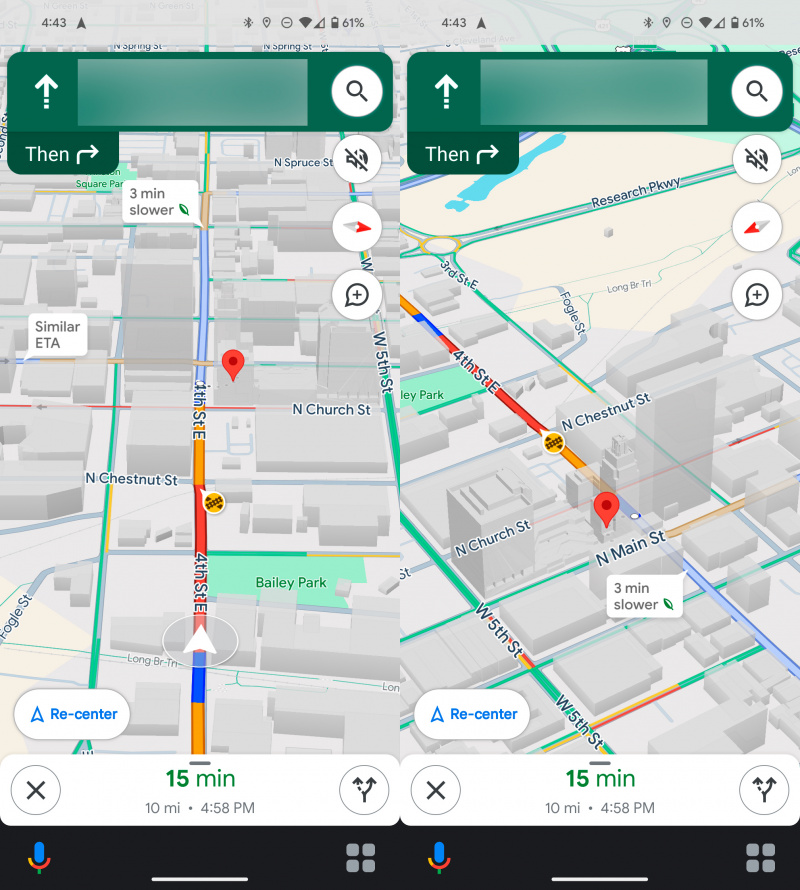

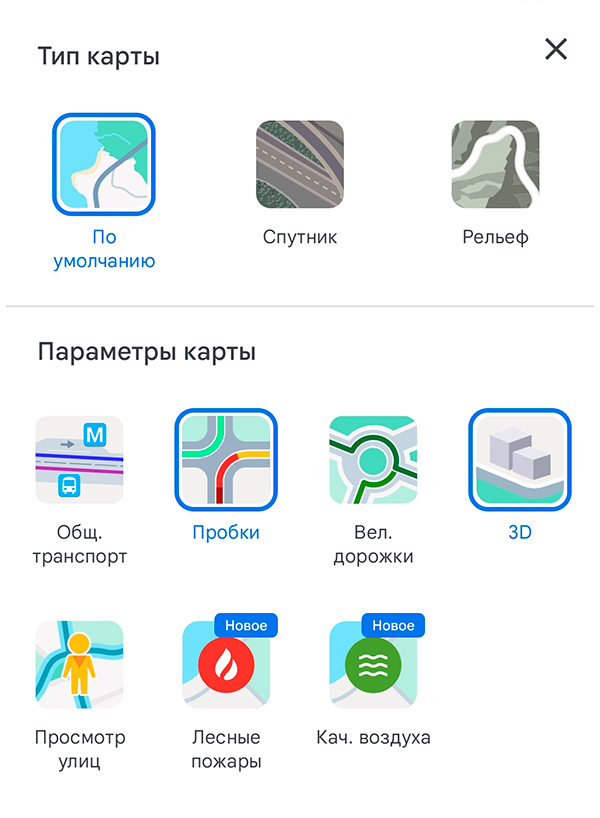

Я обращал внимание на то, что в слоях карт Гугла появилась возможность включать 3D-здания. Однако возможность-то появилась, а сами 3D-здания я на карте пока не наблюдаю.

Вот здесь пишут, что у каких-то пользователей эти трехмерные здания стали появляться в навигации Гугла при определенном масштабе изображения, также при использовании карт в Android Auto.

Вообще это прикольная штука: помнится, навигация Sygic умела это делать, и выглядело это все очень эффектно. Посмотрим, как в Гугле это будет выглядеть. Пока не очень понятно, когда такая возможность появится штатно. Судя по всему, они пока это все тестируют.

Вот как это выглядит у некоторых пользователей.