Внешний SSD с возможностью уничтожения данных

22.11.2025 13:00

3344

Комментарии (90)

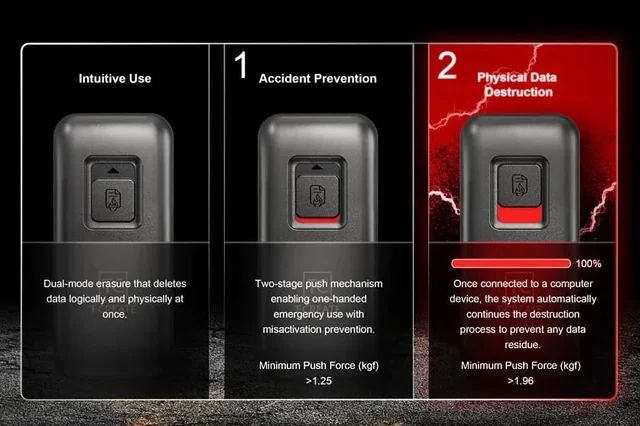

Тайваньская компания TeamGroup создала - как они утверждают, "первый в мире" - внешний SSD со встроенным механизмом уничтожения всей информации. Называется эта SSD EXPERT P35S, на выбор есть различные емкости от 256 ГБ до 2 ТБ.

Переключатель, разумеется, защищен от ложных срабатываний: он достаточно тугой, а кроме того, для уничтожения его нужно передвинуть на две позиции, а не на одну.

Здесь, конечно, интересно, как именно они осуществляют надежное уничтожение информации. Но они об этом ничего не пишут.

Войдите, чтобы оставить комментарий.

Не понятно, устройство одноразовое?

Или после удаления, новые данные можно загрузить?

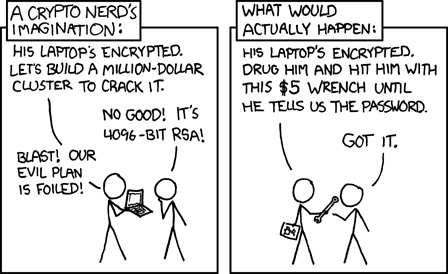

Я бы такое устройство не советовал.

Потому что сам факт его наличия говорит, что у вас есть что скрывать и вас будут проверять более тщательно и наверняка что то найдут.

Есть более простые, более надежные и эффективные способы скрыть информацию.

1) Создать зашифрованный файл контейнер с помощью Truecript. Переименовать его например в файл avi (файл видео), если кто спросит отвечать, что скачал в интернете видео, а открыть не могу.

2) В том же Truecript можно делать контейнеры с невидимым содержимым, которое открывается лишь при вводе дополнительного пароля.

3) Зашифрованные данные можно добавлять в файлы JPG. Среди большого архива домашних фото, никто их не найдёт.

Эти зашифрованные файлы-контейнеры можно уже безбоязненно записывать куда угодно.

На флэшку, в облако.

Или после удаления, новые данные можно загрузить?

Я бы такое устройство не советовал.

Потому что сам факт его наличия говорит, что у вас есть что скрывать и вас будут проверять более тщательно и наверняка что то найдут.

Есть более простые, более надежные и эффективные способы скрыть информацию.

1) Создать зашифрованный файл контейнер с помощью Truecript. Переименовать его например в файл avi (файл видео), если кто спросит отвечать, что скачал в интернете видео, а открыть не могу.

2) В том же Truecript можно делать контейнеры с невидимым содержимым, которое открывается лишь при вводе дополнительного пароля.

3) Зашифрованные данные можно добавлять в файлы JPG. Среди большого архива домашних фото, никто их не найдёт.

Эти зашифрованные файлы-контейнеры можно уже безбоязненно записывать куда угодно.

На флэшку, в облако.

Truecrypt (если о нем идет речь) ведь уже много лет как не обновляется. Wiki: "28 мая 2014 года проект был закрыт, разработка свёрнута. Все старые версии удалены, репозиторий очищен".

Я бы поостерегся пользоваться устаревшей программой, ведь за 11 лет злоумышленники могли найти варианты обхода когда-то надежной защиты.

Я бы поостерегся пользоваться устаревшей программой, ведь за 11 лет злоумышленники могли найти варианты обхода когда-то надежной защиты.

Я бы поостерегся пользоваться устаревшей программой, ведь за 11 лет злоумышленники могли найти варианты обхода когда-то надежной защиты.

Почитал я обсуждения. " стукнул раз -специалист, видно по нему". Начнем ликбез с того, что восстановление данных не должно стоить дороже данных. Поэтому до изобретения черепичного метода записи, когда пишушее устройство писало последовательно сектор за сектором поблочно действительно надо было физически прописывать в каждый сектор нули или любую другую инфу.Теоретически и двже после этого можно было что то прочитать , но за очень большие деньги. Поэтому процедуру повторяли несколько раз. Диски были не очень большие и это можно было себе позволить. За 20 лет обьмы увеличились на 3 порядка. И переписать уже затруднительно. Появился черепичный вид записи и сплошное шифрование

Теперь в общем случае неизвестно где начало файла, а где конец, а файл зашифрован. Что делает транслятор он переводит многомерное позиционирование в одномерный массив

Поверхность такая то головка такая сектор такой то в адрес где хранится часть вашего файла. Дл удаления всей или части информации нужно создать новую область транслятора, а старую занулить. На это уходят микросекунды, все, извините за назойливость.

Теперь в общем случае неизвестно где начало файла, а где конец, а файл зашифрован. Что делает транслятор он переводит многомерное позиционирование в одномерный массив

Поверхность такая то головка такая сектор такой то в адрес где хранится часть вашего файла. Дл удаления всей или части информации нужно создать новую область транслятора, а старую занулить. На это уходят микросекунды, все, извините за назойливость.

На это уходят микросекунды, все, извините за назойливость.

То же самое с транслятором - уже давно есть программы, которые умеют восстанавливать флэшки с фото и видео - сначала они "складывают паззл", так чтобы метаданные соседних блоков сходились, в случае неоднозначности - анализируют гистограммы цветов и подбирают наиболее подходящий блок (в JPEG/MPEG не может быть резких переходов).

паззл

Главное, чтобы кнопка случайно не нажалась в кармане. 🙂

Когда у нас в конторе стало можно ставить рабочие приложения на телефон, но изолированного рабочего профиля Андроид еще не имел, у начальника как-то в кармане штанов телефон решил, что его пытаются разблокировать, естественно, неудачно и так несколько раз. В итоге начальник достал из кармана девственно чистый телефон, как будто только с завода. Особенно жалко ему было фотографий, которые он не успел забэкапить.

Понятно, что когда мы ставили апликухи, было предупреждение мелким шрифтом про обнуление устройства при попытке несанкционированного доступа, но кто читает-то.

Когда у нас в конторе стало можно ставить рабочие приложения на телефон, но изолированного рабочего профиля Андроид еще не имел, у начальника как-то в кармане штанов телефон решил, что его пытаются разблокировать, естественно, неудачно и так несколько раз. В итоге начальник достал из кармана девственно чистый телефон, как будто только с завода. Особенно жалко ему было фотографий, которые он не успел забэкапить.

Понятно, что когда мы ставили апликухи, было предупреждение мелким шрифтом про обнуление устройства при попытке несанкционированного доступа, но кто читает-то.

чтобы кнопка случайно не нажалась в кармане. 🙂

но изолированного рабочего профиля Андроид еще не имел

Как счастливый владелец рабочего телефона с изолированным рабочим профилем

и вам надо предьявить билет (или того хуже - бронь гостиницы или приглашение на конференцию пограничникам)

Самая "мякотка" - это когда в телефоне запрещается разблокировка после Х часов отсутствия связи с MDM-сервером,

Если телефон начинает считать, что его разблокируют, а у меня тоже один раз такое было, то он сдеалет фактори ресест всего телефона, а не только рабочего профиля.

У нас в нынешнем корпоративном полиси четко написано про удаление именно рабочего профиля после неудачных попыток входа. И на сайте майкрософта на страничке интюна написано, цитирую:

A work profile separates the work-related data from the personal data on your enrolled device. The work profile lives on a separate part of the device so that your personal things stay private and unaffected by work.

...

Your IT support person can only manage the work-related email, apps, settings, and data on your device. They can't access the personal email, apps, settings, and data. They also can't reset or wipe your device.

Имхо все это не надежно. Кнопку стрессе невозможно нажать, пароль в современных реалиях можно получить просто демонстрацией обычной бутылки. Мне больше нравится технология с двумя паролями. Ввел секретный пароль и данные уничтожились. Так было на старых сигнализациях для офисов. Ввел пароль, дверь открылась, но группа захвата уже едет.

А еще лучше, когда пароль нужно вводить каждые 2(8) часа. Не ввел вовремя, и все.

А еще лучше, когда пароль нужно вводить каждые 2(8) часа. Не ввел вовремя, и все.

Никто никакие пароли сейчас вводить не заставляет. И даже бутылку никому не показывают. Оперативники дожидаются, когда, например, объект в общественном месте разблокирует телефон, и потом просто физически его отбирают. По-моему, таким способом ноутбук создателя Silk Road «взломали».

Так и с этим дивайсом. Дадут по башке, отберут, и никто никакую кнопку нажать не успеет

Так и с этим дивайсом. Дадут по башке, отберут, и никто никакую кнопку нажать не успеет

Вместо переключателя неплохо бы смотрелась (да и функционально тоже) чека, как для гранаты.

И перфорация посередине кристалла памяти.

Так как я застал магнитные уничтожители в виде специального бокса для HDD, физические уничтожители с металлическим штырем в виде еще большего бокса, а также сочетания данных технологий и тревожной кнопки, то могу сказать что данный продукт тоже найдет свое место.

ЗЫ: я не знаю как сейчас, но лет 20 назад в бизнес центрах от сигнала "тревога" до команды "мордой в пол" проходило от 2 до 5 минут, которых было достаточно чтобы надежно уничтожить данные на магнитных дисках.

ЗЫ: я не знаю как сейчас, но лет 20 назад в бизнес центрах от сигнала "тревога" до команды "мордой в пол" проходило от 2 до 5 минут, которых было достаточно чтобы надежно уничтожить данные на магнитных дисках.

А начинался захват с дерганья рубильника в квартальном или домовом щите, и бесперебойники не всегда выручали. Которые выручать могли - дорогие, видишь ли.

но лет 20 назад в бизнес центрах от сигнала "тревога" до команды "мордой в пол" проходило от 2 до 5 минут, которых было достаточно чтобы надежно уничтожить данные на магнитных дисках.

я не знаю как сейчас, но лет 20 назад в бизнес центрах от сигнала "тревога" до команды "мордой в пол" проходило от 2 до 5 минут, которых было достаточно чтобы надежно уничтожить данные на магнитных дисках.

Московские коллеги в ранних 2000х рассказывали об уникальной системе безопасности в одном из серенких банчков второго эшелона. Скорее всего панама, но красивая. Суть:

К серверной банка примыкала маленькая комната,в которой был установлен круглосуточный пост вооруженной охраны. В случае подачи сигнала, охранник стрелял картечью в калкедарь на стеночке, аккурат напротив системы с оперднем и всеми данными. Серверная стойка, естественно, находилась в притык к этой самой стене в один лист гипсокартона толщиной.

Вот такой вот файрвол.

К серверной банка примыкала маленькая комната,в которой был установлен круглосуточный пост вооруженной охраны. В случае подачи сигнала, охранник стрелял картечью в калкедарь на стеночке, аккурат напротив системы с оперднем и всеми данными. Серверная стойка, естественно, находилась в притык к этой самой стене в один лист гипсокартона толщиной.

Вот такой вот файрвол.

Там два режима - форматирование по одиночному нажатию и "физическое уничтожение" по двойному. Физическое суля по патенту состоит в подаче повышенного напряжения на схемы. И, скорее всего, просто пережжёт ближайший силовой элемент в драйвере питания. По всей видимости, унутре ней... батарейка для этого.

В общем, довольно бесполезная шняга.

Хотя, если сначала запустить форматирование, а потом прожигалку, то можно доставить изоядно хлопот противной стороне.

Вообще, вопрос быстрого малозаметного гарантированного уничтожения носителя информации (или информации на носителе) весьма непрост.

В общем, довольно бесполезная шняга.

Хотя, если сначала запустить форматирование, а потом прожигалку, то можно доставить изоядно хлопот противной стороне.

Вообще, вопрос быстрого малозаметного гарантированного уничтожения носителя информации (или информации на носителе) весьма непрост.

Вспоминается байка середины 90х, как в некоей конторе стоял большой бухгалтерский сервер в отдельной комнате, на борту была нарисована красная мишень и круглосуточно сидел сменяемый чувак с заряженным пистолетом. У него было указание: по особому сигналу немедленно произвести выстрел в центр мишени. Типа, за ней был HDD. 😄 Вроде, и быстро, и как-то даже надежно.

А в будущем в каждом ssd будет контейнер с микрограммом антивещества...

А в будущем в каждом ssd будет контейнер с микрограммом антивещества...

А физически расколоть чип? Разве после такого с него можно что то считать?

А физически расколоть чип? Разве после такого с него можно что то считать?

Ещё можно "выжигать" магнитным полем, но чтобы создать нужную напряжённость поидётся использовать эксплозивное сжатие катушки с электричеством, но тогда проще сами чипы подорвать. Или термитную шашку поджечь - но в кармане такую фигу не провернуть, да и в офисе чревать пожаром.

Возможно (но это не точно) получится необратимо повредить чипы путём поджаривания в микроволновке.

Вспоминается байка середины 90х, как в некоей конторе стоял большой

А физически расколоть чип? Разве после такого с него можно что то считать?

Если вспоминать ИТ до эпохи интернета, и как следствие облачного хранения информации, то порой было достаточно просто дать мощный электро-магнитный импульс, чтобы данные на НЖМД становились поврежденными. А те, от кого эти данные и прятали, обычно не имели возможности восстановить данные даже после обычного, однократного, форматирования.

контейнер с микрограммом антивещества

начинать забивать в него гвоздь, 200ку.

Системы уничтожения, физического, по действию как та же пуля, в комплекте с кнопкой на радиоканале, стоили в пределах $10к.

Ну кнопка физически связана с острым колом как в молотках для стекол, напротив к стенке прикреплен чип. При давлении на кнопку кол колет и давит чип - с такого чипа только кремний можно добыть, кмк

А в будущем в каждом ssd будет контейнер с микрограммом антивещества...

это странное решение. Пока диски были алюминиевые, ну гвоздь, конечно, что-то повредит, но не так, чтобы всё.

охотничий патрон с картечью в короткой трубе и радиобрелок за 10 килодолларов? Интересно 😄 а сохранились ссылки на подобные системы? Или это кустарная подпольщина?

Вот бегло погуглил - и сейчас такое есть, стоит уже конечно существенно дешевле, ну так и время идет.

detsys.ru

Можно петарду внутрь засунуть. С веревочкой. Дёрнул внревочку, бросил в угол- птыщ

вопрос квалификации и оборудования, что в случае ООО "Рога и Копыта" было не доступно.

За патрон можно было сесть

и сейчас такое есть

Я вас умоляю. Термит решает все проблемы.

в смысле рога и копыта? Маски-шоу другие силы устраивали. охотничий с картечью.

его ещё поджечь надо...

Уничтожить надо было данные, а не серверную

Но, вообще такая деструктивная возня попадает под "уничтожение улик" и неполезна. Надо скрытно и тихохонько.

Вспоминается байка середины 90х, как в некоей конторе стоял большой бухгалтерский сервер в отдельной комнате, на борту была нарисована красная мишень и круглосуточно сидел сменяемый чувак с заряженным пистолетом

Только отписался выше. Я слышал почти такое же, только мишень была на стене с другой стороны, а вместо пистолета был Мосберг.

А в будущем в каждом ssd будет контейнер с микрограммом антивещества...

One microgram of antimatter, when annihilating with one microgram of ordinary matter, releases energy equivalent to approximately 86.4 tons of TNT.

чего уж там, Win11 -- операционная система с возможностью уничтожения данных. Путем апдейта платного видео-проигрывателя, который значительно круче VLAN.

Если бы у производителя было намерение реально хорошо защитить кнопку от случайного нажатия, в том числе человеком, не знающим о её назначении, лучше было бы разместить её в торце и закрыть съёмным тугим колпаком, который невозможно снять случайно.

Но судя по дизайну, диск скорее предназначен для ношения в режиме "красного уровня тревоги" - с пальцем, положенным на кнопку, на случай внезапной облавы на улице, чтобы иметь возможность затереть данные, не вынимая рук из карманов.

Но судя по дизайну, диск скорее предназначен для ношения в режиме "красного уровня тревоги" - с пальцем, положенным на кнопку, на случай внезапной облавы на улице, чтобы иметь возможность затереть данные, не вынимая рук из карманов.

А лучше - две кнопки в двух торцах.

А лучше - две кнопки в двух торцах.

Переключатель, разумеется, защищен от ложных срабатываний: он достаточно тугой, а кроме того, для уничтожения его нужно передвинуть на две позиции, а не на одну.

кстати, чем там история закончилась?

кстати, чем там история закончилась?

Это при том что боинг уже ловили на неправильно установленых стопорах на эти переключатели, так что их можно было перевести в то же положение случайно задев (они под газульками), более того - так уже просиходило, просто повезло, ибо уже при посадке после касания.

более того - так уже просиходило,

их можно было перевести в то же положение случайно задев

При этом аварийное отключение генераторов и другого оборудования, имеющее гораздо менее критические последствия - делается по специальному протоколу (рука кладется на переключатель, и только когда второй подтверждает что это правильная сторона и действие- оно производится) - и ошибки случаются гораздо реже, может потому что эти переключатели на потолке.

Насколько я видел/слышал в блогах пилотов - случаи, когда по необьяснимой психологической причине отключают насосы вместо чего-то другого, намного более часты.

Там именно глюканул софт и отрубил подачу топлива.

Event in 2019 involving an All Nippon Airways (ANA) Boeing 787: During final approach from Tokyo to Osaka, both engines failed after the aircraft’s software erroneously detected that it was on the ground. This triggered the Thrust Control Malfunction Accommodation System, which cut fuel to the engines. According to Schiavo, the pilots did not engage the fuel cutoff switches. The malfunction was ultimately traced to a software glitch rather than human error.

Где посмотреть другие?

Достаточно ключ шифрование сбросить и данные не читаемые. А данные на всех ssd уже давно шифруются аппаратно, только ключ или на устройстве или на ос (например bitlocker)

Теоретически ключ разве нельзя подобрать? Bitlocker уничтожает данные после X неудачных попыток?

Называется «терморектальный криптоанализ».

Теоретически, если у вас есть миллиард лет aes 256 можно раскрыть. И у битлокера нет ограничения на количество попыток. Кстати многие не знают, если у вас есть акаунт в микрософт, то там хранятся все ваши ключи шифрования для битлокера.

Теоретически ключ разве нельзя подобрать?

А толку?

Кто напамять ключ помнит?

Кто напамять ключ помнит?

Мастер пассворд на манагер таки помнит.

А толку?Кто напамять ключ помнит?

Мне кажется, самое надёжное - это утопленная кнопка, как на некоторых устройствах сделана кнопка reset. Или вовсе по введению кода. А то даже крышкой не прикрыто. Не очень надёжно от случайного нажима, как по мне.

случайного нажима

Искать булавку для утопленной кнопки, когда группа захвата в двух метрах - не очень надёжно. Как и вводить код.

А законопослушному гражданину этот гаджет и вовсе не нужен...

А законопослушному гражданину этот гаджет и вовсе не нужен...

Искать булавку для утопленной кнопки, когда группа захвата в двух метрах - не очень надёжно. Как и вводить код.А законопослушному гражданину этот гаджет и вовсе не нужен...

когда угроза терморектального криптоанализа миновала

С чего она минует? Если вы знаете, что инфо можно восстановить - как будете убеждать мастеров паяльника, что нельзя?

Как опция . Если у мастеров паяльника есть час, а puk находится в труднодосягаемом месте, куда с паяльником в заднем проходе не пускают

Пока не попадет в руки ребенка.

Есть более умные флешки с пином

Есть более умные флешки с пином

Это устройство следовало назвать не T-CREATE, а T-DESTROY! 😄

Переключатель, разумеется, защищен от ложных срабатываний: он достаточно тугой, а кроме того, для уничтожения его нужно передвинуть на две позиции, а не на одну.

______________________

Т.е. устойчив к кошкам, но не к обезьянам?

И точно не защищен от уборщиц.

______________________

Т.е. устойчив к кошкам, но не к обезьянам?

И точно не защищен от уборщиц.

И точно не защищен от уборщиц.

Есть такое зверь - стажёр. Дальше рассказывать не буду, Алекс не приветствует мат на своём сайте.

Есть такое зверь - стажёр

Знаю одну ГРЭС, полчаса работавшую без системы автоматизации. Обеденный перерыв, старательная уборщица... Что могло пойти не так?

Стажёры ниспосланы нам свыше, дабы оградить нас от гордыни и предостеречь нас от тщеславия.

Есть такое зверь - стажёр.

Запуск форматирования без возможности остановки?

Сгодится для шпионов и извращенцев. Не надо бегать в случае шухера и чего-то жечь или бить. Надо на кнопку и все сотрётся к херам.

Сгодится для шпионов и извращенцев. Не надо бегать в случае шухера и чего-то жечь или бить. Надо на кнопку и все сотрётся к херам.

Запуск форматирования без возможности остановки?

И сколько держит суперкондер?

Даже самые приличные теряют 10% в первый час и 50-70% за сутки

Даже самые приличные теряют 10% в первый час и 50-70% за сутки

И шо? Думаете, не восстановится уже?

Вчера продолжил смотреть сериал "Ищейка". Странное чувство испытываю к героине - неприязнь смешанная с симпатией. Серия была про подпольный центр знакомств.

- Что это за кнопка?

- Она стирает все на серверах.

...

- Не благодарите.

- Что это за кнопка?

- Она стирает все на серверах.

...

- Не благодарите.

И сколько держит суперкондер?Даже самые приличные теряют 10% в первый час и 50-70% за сутки

Каааак взорвётся прямо в руке!

Каааак взорвётся прямо в руке!

Никакое форматирование не запускается, подается команда на обнуление таблицы транслятора и все. Диальше гарбич коллектор (уборщик) видит что транслятор обнулен и когда у него есть время, т е устройство не пишет и не читает спокойно обьновляет все записи. Теоретически если вы найдете старые копии транслятора вы можете восстановить записи, но если мусорщик их зачистил то все пропало. Что новаторского в этом устройстве, так это то что они программный функционал, который есть в любом ssd привязали к кнопке

гарбич коллектор

Брат Бабича?

внучатый племянник гуртовщика мыши

Мстительный "Хамас" уже закупает большую партию! 😄

Теги

Информация

Что ещё почитать

Андор, второй сезон

21.07.2025

101

Подростковные вдовы шальных автоледей

28.11.2025

107