Хочу порекомендовать простенькое расширения для браузеров, которое меня несколько раз здорово выручало. Называется SingleFilе, есть как минимум под Chrome, под FireFox (остальные браузеры просто не проверял).

Что он делает - сохраняет веб-страницу в HTML-формате (что важно!) в один HTML-файл со всеми изображениями, версткой и так далее. То есть вы получаете полностью автономную сохраненную страницу, которую в любой момент можно открыть. Мне это периодически очень помогало, когда я натыкался на какую-то статью в издании с paywall, куда один раз пускали без оплаты при переходе по ссылке с какого-то издания, а при следующем заходе уже не пускали. Ну и для некоторых других случаев было очень удобно иметь независимую от подключения к Сети сохраненную копию с текстом и всеми изображениями в одном файле.

Вот демонстрационный ролик этого расширения.

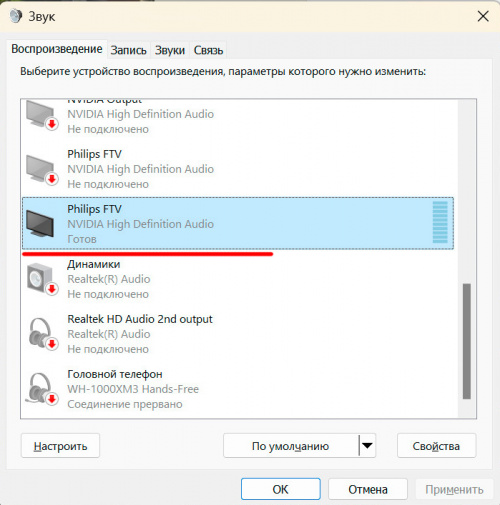

В заметке о регуляторе звука в Windows в комментариях рассказали о настройке автоматической подстройки звука, которая, оказывается, в Windows 11 есть, о чем я не знал.

Найти ее очень непросто (в Windows, как известно, две разных системы настроек - гениально придумано). Это надо заходить через Панель управления - Звук, там выбрать соответствующее устройство воспроизведения звука (в моем случае - телевизор).

На устройстве правую кнопку мыши и там - Дополнительные эффекты, где выбрать "Выравнивание звука".

Установил это дело. Надо сказать, что разработчики превзошли сами себя. Дело в том, что когда выставляешь эту штуку, то Windows сама решает, какой уровень звука держать в самых разных случаях. И при этом не только отключается возможность подстройки этого уровня (система просто не реагирует на ручные настройки вообще), но и также система не реагирует на отключение звука как такового.

В итоге задаваемый системой уровень мне более или менее подходит для работы, но совершенно не подходит для просмотра фильмов или роликов, также меня не устраивает, что это вообще никак не регулируется.

К черту такие автоматические настройки - в итоге сказал я и отключил это дело.

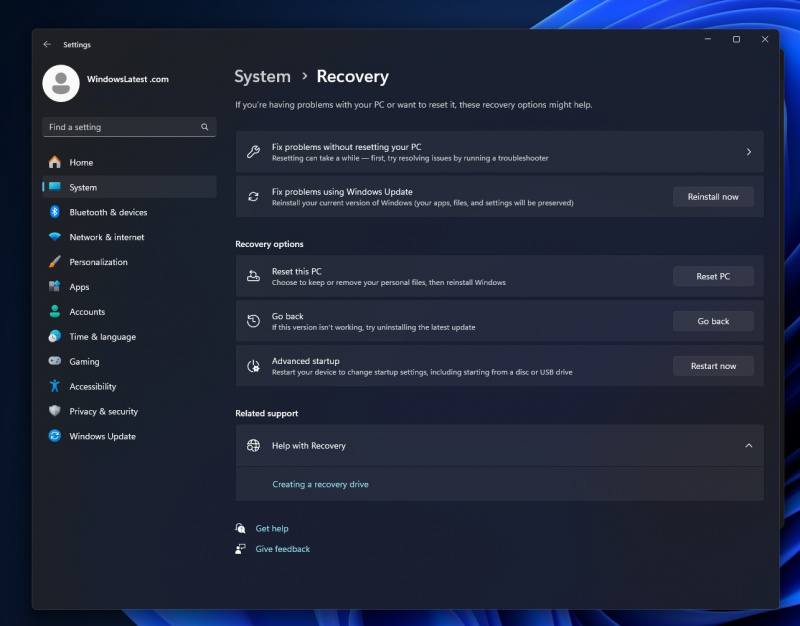

Переустановка Windows - это всегда определенная головная боль. Надо скачать образ, сделать загрузочную флешку, все переустановить, потом заново установить и настроить программы. То еще удовольствие, да и сколько времени отнимает.

Впрочем, с помощью инструмента Media Creation Tool можно сделать так называемое "Обновление на месте", при котором система будет переустановлена, однако пользовательские программы и файлы при этом не теряются. Но это тоже процесс непростой и достаточно длительный.

Инсайдеры обнаружили, что в Windows 11 появилась новая встроенная функция "Устранение проблем с помощью Windows Update", которая позволяет переустановить Windows 11 с полным сохранением всей пользовательской информации.

Пункт "Устранить проблемы с помощью Windows Update" позволяет использовать Windows Update для загрузки и переустановки установленной версии Windows 11 за считанные минуты.

Идея заключается в том, чтобы исправить существующую установку Windows, загрузив свежую копию ОС из Windows Update, при этом не удаляются никакие файлы, настройки или приложения.

Инсайдеры думают, что данная функция может появиться уже в феврале-марте 2024 года в составе обновления Windows 11 Moment 5.

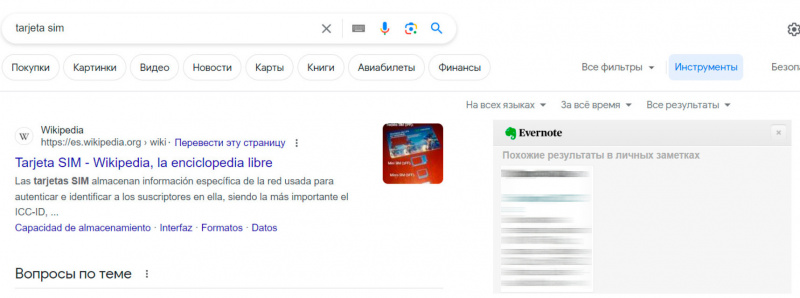

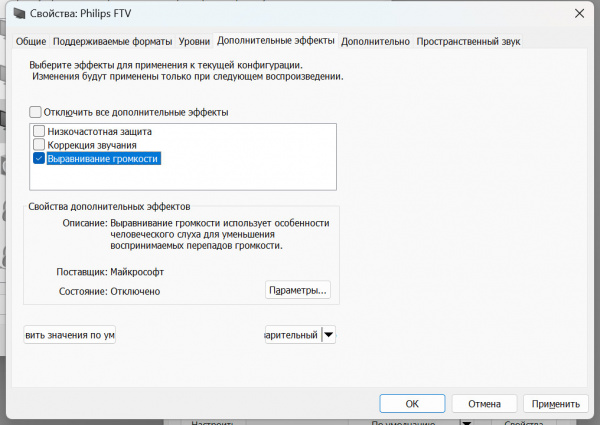

Я с Evernote перешел на Nimbus: что-то мне там больше нравится, что-то меньше, но на Evernote оставаться совершенно точно не хотелось, разработчик давно уже ушел совершенно не в ту сторону, в какую нужно. Тем не менее Evernote пока установлен - чисто на случай, если не все из приложения корректно перенеслось.

Сделал сегодня в Google Chrome самый обычный запрос, и вдруг в результатах поиска он мне выдает вот такое: там под заголовком Evernote запись, в которой перечислены мои симки с PIN и PUK.

Я прям офонарел. Откуда у Google доступ к записям Evernote, и тем более - с какого фига он их вообще выводит в результатах поиска?

Разбирался, разбирался, потом вроде дошло. Это не Google. Это плагин Evernote Web Clipper. У него же есть доступ к моим данным в Evernote, и он зачем-то выдает в результатах поиска Google свой виджет с найденной информацией, хотя никто ни разу не просил его это делать.

Порылся в его разрешениях - да, оказывается, ему по умолчанию было разрешено выдавать данные в результатах поиска.

Ну, хорошо что все выяснилось, а то я прям офонарел, когда увидел конфиденциальные данные в поиске Гугла.

Решил поделиться, а то вдруг кто-то из вас на эти грабли наступит.

В рамках программы убивания своих популярных сервисов компания Google анонсировала закрытие Google Podcasts к апрелю 2024 года. Сервис был открыт пять лет назад. В Google обещают, что подписки будут перенесены на их сервис YouTube Podcasts, "который почти такой же, только намного лучше, но другой" буквально одним щелчком мыши на соответствующем сайте.

Также подписки из Google Podcasts можно будет экспортировать в файл OPML, который понимают все приложения подкастов.

Все это, конечно же, делается по многочисленным пожеланиям трудящихся и в целях дальнейшего улучшения клиентского сервиса компании.

Спасибо всем за внимание, все свободны!

Это к вопросу о том, что "все нужно хранить в облаке". Ну да, все нужно хранить в облаке. Не в одном. И обязательно еще иметь локальные копии.

В издании Mashable пишут о возможных проблемах с данными в Google Drive. Пока это затронуло всего-то несколько десятков пользователей, но симптом нехороший.

А вы делаете локальные копии облачной папки? У меня облачная папка периодически синхронизируется с копией на NAS и с копией на внешнем диске. От греха.

Несколько пользователей обратились на форум поддержки Google с жалобами на исчезновение файлов, сообщает Android Police. Google расследует проблему, но пока не знает ее причины и не устранил ее на данный момент.

Первым на проблему обратил внимание пользователь по имени Ёнджун, который заметил, что пропали файлы, начиная с мая 2023 года. Казалось, что Google Диск Ёнджуна вернулся к состоянию на май прошлого года, хотя он не вносил никаких изменений. "Ни один файл не был удален вручную, поэтому в Корзине нет никаких файлов. Я никогда не синхронизировал и не передавал никому свои файлы и диск, я использовал его локально", - говорится в сообщении. Несмотря на сотрудничество со службой поддержки Google, Ён Чжун так и не смог восстановить файлы.

После того как Ёнджун опубликовал оригинальное сообщение, по меньшей мере десять пользователей добавили, что они тоже потеряли месяцы данных. Другие пользователи тоже написали о проблеме. Несмотря на общение со службой поддержки, они также не смогли восстановить свои файлы. По словам многих пользователей, пропавшие данные - это важные файлы, связанные с работой.

Одному из пользователей удалось получить сообщение от Google, которая признала, что проблема затронула множество клиентов: "В настоящее время это расследуется нашими инженерами по продуктам, и мы также ожидаем анализа первопричины, чтобы понять, как мы можем ее устранить". Поскольку проблема все еще расследуется, инженеры не могут сказать, когда она будет решена.

До тех пор в сообщении рекомендуется не вносить никаких изменений в корневую папку Drive, пока инженеры не предоставят дальнейшие инструкции.

Решил для записи об уровне владения английским в мире нарисовать в Co-Pilot картинку. Объяснил, что нужно сделать - получил практически то, что и требовалось.

Одна проблема. ИИ Dall-E картинки выдает строго квадратные. А мне для иллюстрации нужна картинка формата 16:9. Dall-E не умеет выдавать другие картинки, как его ни проси.

Ну и тут вспомнил, что в Фотошопе нынче есть инструмент ИИ с генеративной заливкой, и мне ее знакомые очень хвалили. Дай, думаю, попробую: расширил холст этой картинки до 16:9 и попросил сгенерировать заливку в стиле картинки. И вы посмотрите, что он выдал! Фантастика просто, раньше это работало совершенно не так. Посмотрите, как здания дорисовал, мост. Я прям в восхищении.

P.S. Этим же инструментом торчащую панельку напротив убрал. Тоже совершенно другое дело, раньше такое не получалось.

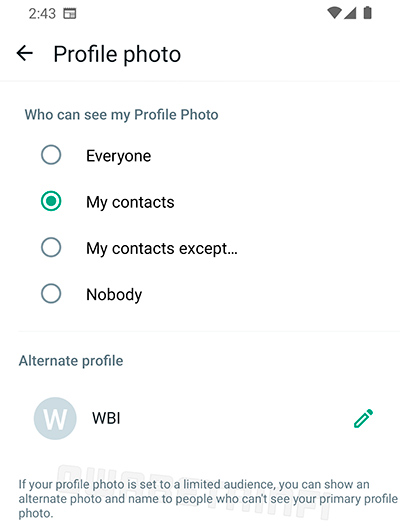

В скором времени в WhatsApp обещают добавить альтернативный профиль. Не в смысле, что "свершилось, в одном WhatsApp теперь можно будет держать две учетки, как в Телеграме", а в том смысле, что у одной учетки можно будет задавать два профиля (фото/аватар и прочая информация), и пользователь сможет указывать, каким группам контактов что показывать. Например, "только своим контактам", "только своим контактам кроме каких-то".

Ну что, полезная возможность. Все равно от WhatsApp избавиться не представляется возможным, а то, что работа над ним все-таки ведется и какие-то фичи постепенно добавляются - уже хорошо!

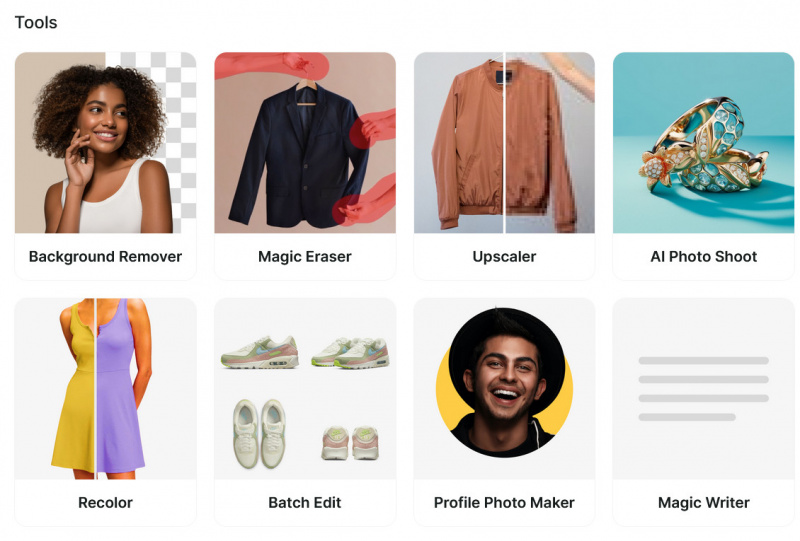

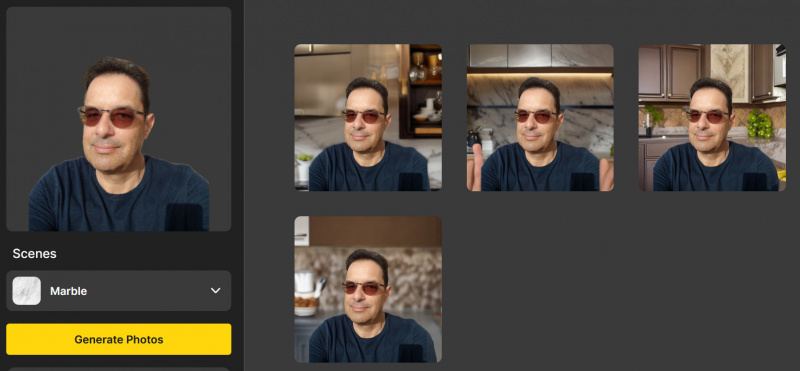

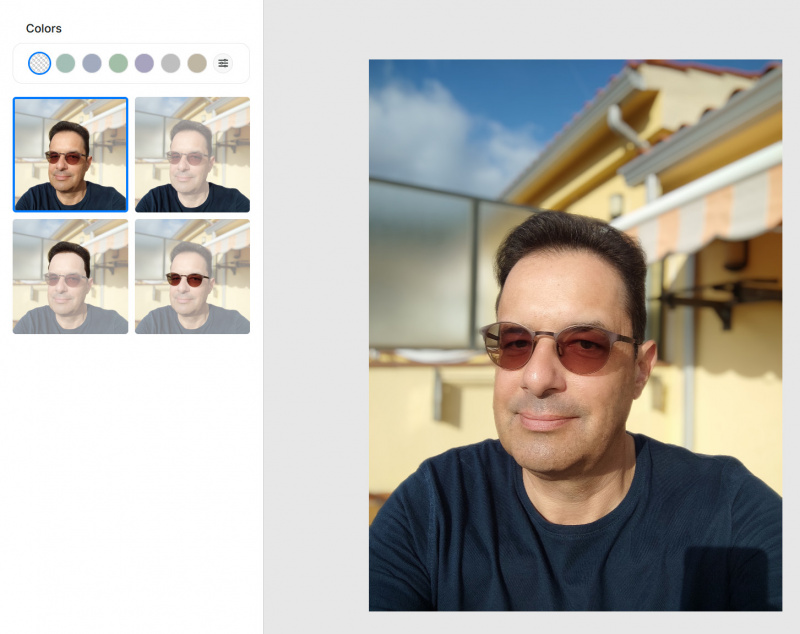

Попался тут сервис Pixelcut - набор различных инструментов с использованием ИИ для работы с изображениями.

В принципе, интересно.

Фон убирает качественно и быстро. Даже с волосами практически не налажал.

Замена фона выбранной сценой.

Замена цвета элемента: в данном случае майки, очков, волос.

С волосами все грустненько, а вот цвет майки поменяли нормально.

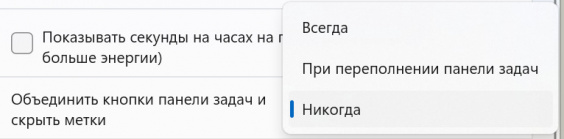

Совершенно случайно выяснил, что в Windows 11, оказывается, вернули настройку, запрещающую группировку приложений в панели задач, также там теперь снова показывается заголовок окна.

Вот настройка ("Поведение панели задач").

И вот так теперь выглядит панель задач - именно так, как мне было нужно. Каждая копия - отдельно.

Вот теперь можно снести все костыли, ура! Потому что кнопка "Пуск" в Windows 11 меня вполне устраивает, мне ее менять не нужно. Костыль ставил только из-за поведения панели задач.

В статье о том, как организовывать видеострим с основной камеры телефона, я говорил, что для пользователей Apple при видеостриме доступны такие функции, как "в центре внимания", "портрет" и "студийный свет". Также там есть функция "зрительный контакт", при включении которой на видео вы смотрите прямо в камеру, даже если ваш взгляд на самом деле направлен мимо нее.

А в Windows 11 пользователи такого лишены. Однако попалась мне тут одна статья в The Verge, в которой рассказывается, что Microsoft собирается внедрять подобные функции в Windows 11, а именно зрительный контакт, кадрирование, размытие фона и уменьшение фонового шума. Однако первоначально эти функции появятся сначала на устройствах Qualcomm, где они будут использовать преимущества чипов с нейронными процессорами (NPU). Но обещается, что эти функции появятся и в Windows 11 в Microsoft Team.

Функция "Зрительный контакт" использует искусственный интеллект для автоматической настройки направления взгляда во время видеозвонка, чтобы обеспечить прямой зрительный контакт с камерой. Это полезно для случаев, когда вы на камеру читаете заметки, ну или во время рабочего совещания "одним глазком" пытаетесь смотреть футбольный матч.

Microsoft также добавит автоматическое кадрирование и размытие портретного фона непосредственно в Windows 11. Автоматическое кадрирование позволит всегда быть в фокусе во время видеосвязи, независимо от того, стоите ли вы или двигаетесь, а функция размытия портретного фона расфокусирует фон вместо эффектов размытия фона, которые обычно используются в приложениях для видеоконференций.

Впрочем, посмотрим, как это все работает, когда оно станет доступным.

В NVIDIA Broadcast есть функция зрительного контакта, которая поддерживается только для видеокарт RTX, но пользователи пишут, что эта функция еще далека от совершенства.

Вот ролик, где они ее демонстрируют.

Требования к операторам связи ужесточатся. Фото: Владимир Смирнов/ТАСС

Требования к операторам связи ужесточатся. Фото: Владимир Смирнов/ТАСС

В издании "Octagon" пишут о том, что сейчас происходит в РФ со строительством Чебурнета - "Власти закручивают выход в сеть".

В России полным ходом идёт работа над созданием суверенного интернета. Минцифры подготовило проект постановления об ужесточении процедуры лицензирования российских операторов связи. Теперь все представители сферы будут обязаны соблюдать схему пропуска трафика через так называемые чёрные ящики Роскомнадзора, которые блокируют запрещённые сайты. Ранее подобные устройства устанавливались на сетях крупных операторов связи, сейчас же ведомство получит контроль над трафиком всех провайдеров. Наряду с этим власти резко повышают стоимость лицензии – до 1 млн рублей, что в итоге приведёт к повышению порога входа на рынок и прекращению деятельности малых провайдеров.

Разговоры об отделении российского сегмента интернета от мировой сети идут давно. Как писал летом «Октагон», по итогам визита председателя КНР Си Цзиньпина в Москву в России высаживался десант китайских специалистов по киберугрозам. Предполагалось, что эксперты делились своим опытом и частью технологий системы контроля интернета, известной как «Великий китайский файрвол».

Сообщалось, что сначала должна произойти блокировка YouTube, а затем – всех типов VPN, чтобы пользователи не могли обходить ограничения. Официальной информации о существовании каких-либо комплексов по строительству виртуальной стены для российских интернет-пользователей пока нет, но, судя по активному законотворческому процессу (в прошлом и текущем году было принято множество поправок к федеральному закону «О связи»), работа в этом направлении ведётся. [читать дальше]

Впрочем, в конце статьи делается более или менее оптимистичный вывод о том, что еще неизвестно, кто кого.

В неофициальных беседах участники телеком-рынка скептически относятся к возможности полного отключения России от мирового интернета. Технически сделать это очень сложно, однако фильтровать контент власти могут, правда не столь эффективно, как бы им этого хотелось.

Как резюмируют собеседники издания, в настоящее время началась гонка технологий – фильтрации трафика и построения VPN. И кто из них победит, пока неизвестно.

Однако хорошо видно, что гайки постепенно и неуклонно затягиваются, особенно в части блокирования VPN-сервисов.

Ну как раз в тему - очень полезная инструкция от издания The Insider: "Как оставаться на связи, когда блокируют VPN".

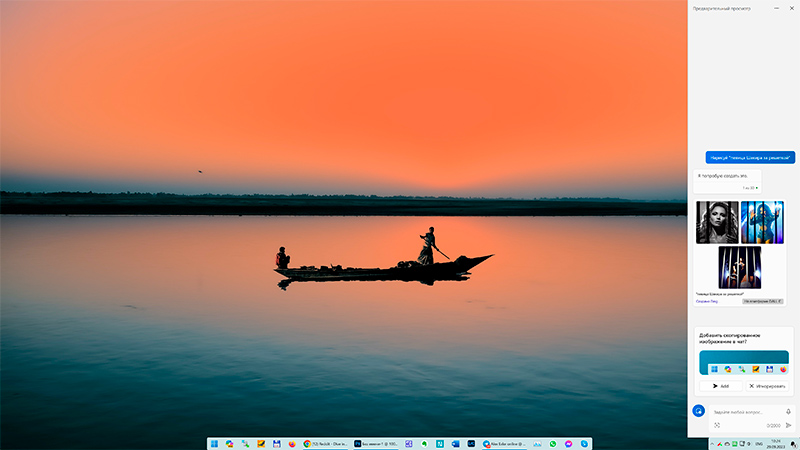

Загрузилось очередное обновление Windows 11, и там появился Windows Copilot, которого я давно ждал.

Это такой чат-бот на основе ИИ от OpenAI (в частности, GPT-4). Он работает примерно как Bing AI, однако при этом он глубоко интегрирован в систему, так что может выполнять самые разнообразные задачи по оптимизации системы, организации рабочего пространства, работе с документами, медиафайлами и приложениями.

Вызывается он запуском соответствующего приложения или комбинацией Win-C, после чего появляется справа в виде отдельной боковой панели, которую можно держать постоянно открытой, а можно закрывать.

Я Bing AI немало использовал (сложный поиск информации, генерирование рисунков с заданной темой), так что Windows Copilot - это самое то, что мне нужно!

Давно уже идут разговоры о том, что крупные игроки на IT-рынке будут уходить от системы логин-пароль, заменяя ее био-идентификацией. Для Windows 11 компания Microsoft уже объявила о том, что в новом обновлении можно будет создать ключ-пароль с помощью Windows Hello, после чего использовать возможности этого сервиса для доступа к поддерживаемым сервисам.

Система ключей основана на паре криптографических ключей, один из которых хранится в "облаке", а другой - на устройстве. Эти ключи являются приватными и хорошо защищены, и их сочетание позволяет получить доступ к соответствующему сервису.

Сейчас все больше сервисов поддерживают эту систему, и это действительно очень удобно.

В частности, Roboform умеет поддерживать идентификацию через Windows Hello, и это очень ускоряет работу с ним, потому что мастер-пароль - длинный и сложный, и его замучаешься каждый раз вводить.

Попался тут в Reddit ролик, где демонстрируется одна из функций NVIDIA Broadcast App - "Eye Contact". Это то, что уже умеют делать айфоны. Когда можно ставить камеру под углом, не смотреть в нее, а на выходе изображение будет таким, как будто камера стоит напротив глаз, и ваши глаза всегда будут смотреть прямо в камеру.

Само приложение можно скачать вот здесь (там есть всякая дополнительная информация), однако оно будет работать только с видеокартами NVIDIA RTX A2000, NVIDIA Quadro RTX 3000, GeForce RTX 2060, TITAN RTX или старше, на которых установлено не менее 8 ГБ памяти.

Ну и вот ролик, на котором рассказывается обо всяких других возможностях приложения. Впечатляет, да.

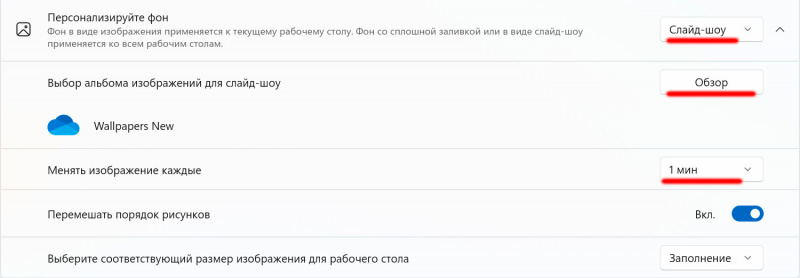

Когда у меня гости сидят за моим компьютером, то обычно обращают внимание на то, что на десктопе компьютера раз в минуту меняются очень красивые обои - эдакая фоторамка получается. Ну и если учесть, что в качестве монитора у меня используется OLED-телевизор 55", то смотрится это все очень и очень эффектно.

И я каждый раз удивляюсь, когда меня спрашивают: а это что - программа такая специальная? Как называется?

Да Windows 11 она называется, это штатная возможность операционной системы. Кто хочет себе включить такое же - заходите в "Параметры - Персонализация - Фон".

Там выбираете "Слайд-шоу", в "Обзоре" указываете папку, где лежат всякие красивые фото, ниже устанавливаете частоту смены изображений. К сожалению, после 1 мин идет сразу 10 минут и, на мой взгляд, тут не хватает еще 2, 3 и 5 минут для разнообразия.

Где взять красивые картинки нужных вам жанров? Ну, например, вот здесь большая коллекция красивых обоев самых разных жанров, разрешенных для бесплатного некоммерческого использования (вы также можете поддержать авторов особо понравившихся снимков).

Также у меня есть архив с моими собственными фотографиями природы, который можно скачать здесь, и эти фото спокойно использовать для личного применения.

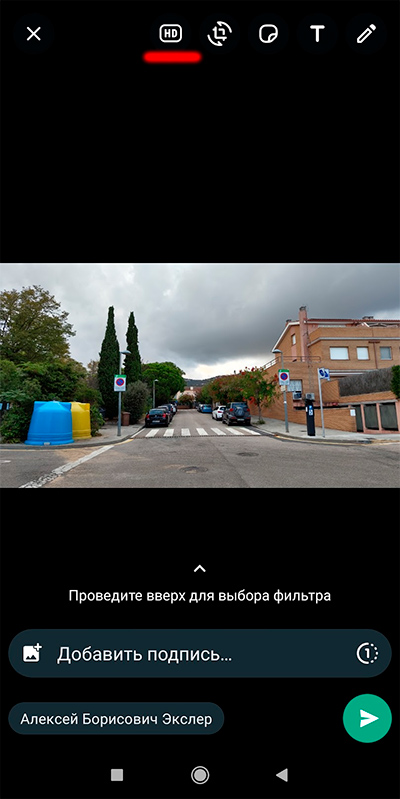

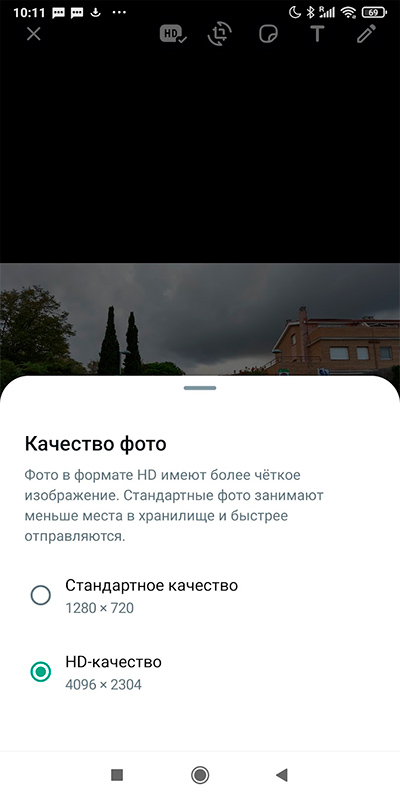

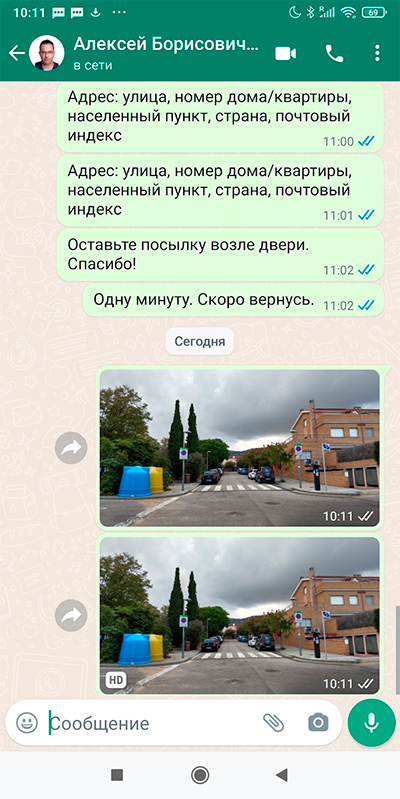

Свершилось! Добралось до релиза обновление в WhatsApp: теперь при отправке изображения можно выбирать, какого оно будет качества:

Картинку HD-качества WhatsApp помечает специальным значком (только в самом приложении, разумеется, никакие водяные знаки на нее не ставятся).

Да, ну и это только для мобильного клиента, на ПК такой опции пока не появилось.

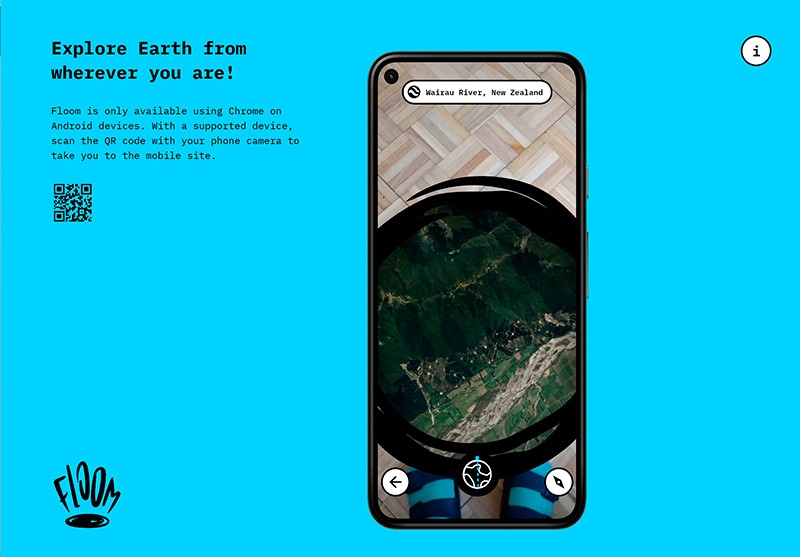

Забавный какой проект. Заходите на сайт в Chrome на Android, нажимаете кнопочку, даете доступ к местоположению и к камере, ориентируете смартфон так, как там указано - и вам покажут, что находится ровно под вами на противоположном конце Земли.

Развлечение совершенно одноразовое, но прикольное.

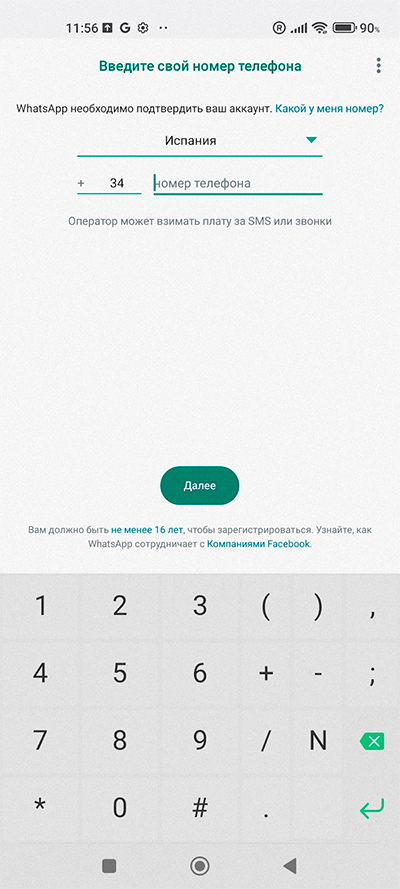

Как-то я упустил этот момент, а между тем, уже в релизе WhatsApp наконец-то появилась долгожданная возможность использовать одну учетную запись одновременно на нескольких смартфонах, чего раньше многим пользователям сильно не хватало. Я читал анонсы о том, что такая функция готовится к выходу в релизе, а сейчас выяснилось, что некоторое время назад эта возможность таки появилась. Она неочевидная, но вполне работающая, я проверил.

Как это делается? Есть смартфон с WhatsApp с определенной учетной записью. Этот смартфон является основным устройством, базовым. Раньше чтобы ту же учетную запись активировать на другом смартфоне, то старый смартфон нужно было "отвязывать" от этой учетной записи, потому что она не могла работать одновременно на двух смартфонах. Теперь может, причем количество дополнительных устройств (планшеты, разумеется, тоже включены) может быть до четырех.

Так вот, как подключить другой смартфон к той же учетной записи?

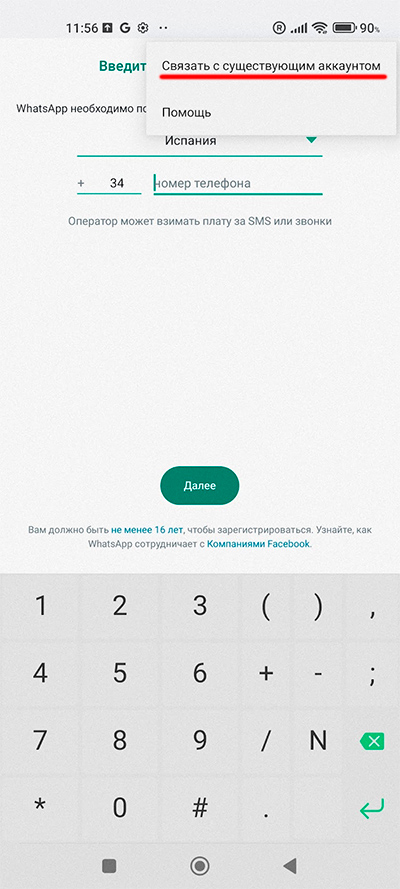

На другом смартфоне устанавливаем последнюю версию WhatsApp. Запускаем. При появлении приглашения ввести свой номер телефона нажимаем на кнопку меню (три точки справа сверху), там выбираем "Связать с существующим аккаунтом".

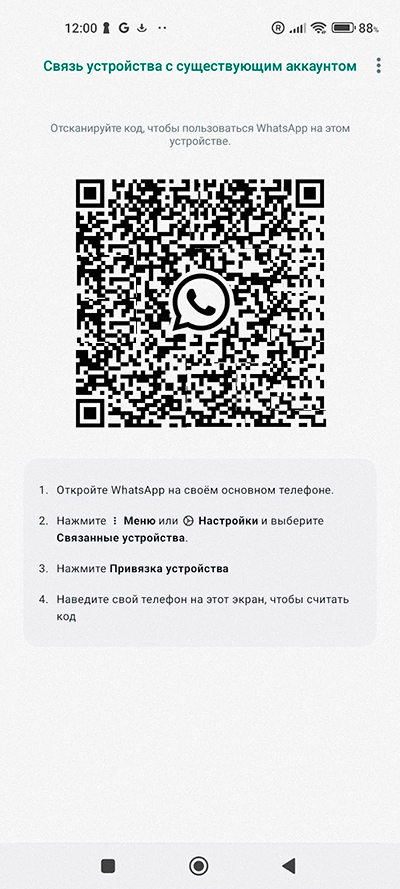

После этого появится окно с QR-кодом.

Теперь этот код нужно отсканировать на основном смартфоне: там в WhatsApp нажать значок основного меню (справа сверху в окне "Чаты"), там "Связанные устройства", нажать кнопку "Привязка устройства", отсканировать QR-код, ну и всё - на двух смартфонах одновременно работает одна и та же учетная запись.

Но есть и всякие ограничения. Во-первых, клиенты на ПК в список четырех связанных устройств входят, так что если у вас, например, привязаны клиенты на ПК и ноутбуке, то дополнительно можно будет подключить не более двух смартфонов.

Во-вторых, при неактивности в течение какого-то времени (вроде бы до двух недель) привязка будет слетать, и ее нужно будет делать заново.

Представили! Первый! Российский смартфон! На российской операционной системе! Правда, смартфон-то, конечо же, чисто китайский, "производит" его шарашка "Рутек" бывшего министра связи Леонида Реймана, вора и коррупционера, но зато на нем будет написано "Маде ин Русья" и стоить он будет в три раза дороже оригинального китайца. И российская "РОСА Мобайл", которая там будет установлена, разумеется, сделана на основе ОС Линукс с открытым кодом. Что-то там подшаманили, иконки перерисовали, российской мобильной операционной системе - быть!

Ничего в этом Мордоре не меняется, вообще ничего!

Кстати, а Путину-то показали "отечественную разработку"? Порадовали счастливого бункерного дедушку "импортозамещением"?

В России представили "Р-Фон", который его создатели называют "первым смартфоном на российской операционной системе" и оценивают в 40 тысяч рублей. Он оказался китайским телефоном на базе ОС Linux рыночной стоимостью примерно 17 тысяч рублей.

Производить "Р-Фон" будет компания "Рутек" бывшего министра связи России Леонида Реймана – его завод в Зеленограде делает рации "Азарт" для российской армии, а за самим Рейманом тянется шлейф коррупционных скандалов.

Первым фотографии новинки опубликовал в телеграме Владимир Зыков – глава российской Ассоциации профессиональных пользователей соцсетей и мессенджеров (АППСИМ).

В интервью РИА "Новости" Зыков рассказал, что устройство будет стоить до 40 тысяч рублей и выйдет на рынок в следующем году.

"Понятно, что какие-то запчасти будут делаться не в России, но таких телефонов, которые делаются в России, с такой локализацией еще не было", - сказал Зыков, добавив, что на телефоне будет написано "Made in Russia".

"Новый российский телефон", однако, несложно найти в "Едином реестре нотификаций о характеристиках шифровальных (криптографических) средств и товаров, их содержащих" Евразийской экономической комиссии. Из данных реестра следует, что он произведен компанией Bopel Mobile Technology Co Limited со штаб-квартирой в Гонконге.

Интересно также, что компания "Рутек", как следует из реестра, зарегистрировала нотификацию не в России, а в Казахстане – как предполагают аналитики сайта Mobiltelefon.ru, это сделано для того, чтобы избежать санкций.

По словам Зыкова, телефон будет работать на российской операционной системе "РОСА Мобайл", однако, даже разработчики этой ОС не скрывают, что она сделана на основе общедоступной ОС Linux с открытым кодом. Предполагается, что система будет совместима с приложениями для Android.

"Р-Фон", как говорится в сообщении, будет иметь процессор Media Tek Helio G99, 6,7" дисплей, 50-мегапиксельную главную камеру, 8 гигабайт оперативной и 128 гигабайт постоянной памяти, а также аккумулятор на 5000 мАч. На российском рынке смартфон с точно такими же характеристиками и аналогичным процессором стоит почти в три раза дешевле, чем "Р-Фон": например, китайский аппарат Tecno Pova 5, который отличается от "российского телефона" лишь тем, что имеет более емкий аккумулятор, можно купить за 14470 рублей. (Отсюда.)